Was ist E-Mail-Spoofing? Wie Betrüger gefälschte E-Mails fälschen

Werbung

Was können Sie tun, wenn jemand Ihre persönliche E-Mail-Adresse verwendet? Wenn Ihre Familie und Freunde verdächtige E-Mails von Ihrer Adresse erhalten, denken Sie möglicherweise, dass Sie gehackt wurden. Wenn Sie Spam von jemandem erhalten, den Sie kennen, wurde auch dessen System kompromittiert?

Sichern Sie Ihren Posteingang mit unserem kostenlosen E-Mail-Sicherheitskurs!

Hiermit melden Sie sich für unseren Newsletter an

Geben Sie Ihre E-Mail-Adresse einDies ist ein Prozess, der als E-Mail-Spoofing bezeichnet wird. Es ist überraschend einfach und unglaublich üblich.

Was ist E-Mail-Spoofing?

Ihre unmittelbare Sorge ist natürlich, dass Sie Opfer von Cyberkriminellen geworden sind. Dies ist jedoch häufig nicht der Fall. Stattdessen fälscht jemand Ihre E-Mail-Adresse.

Alle E-Mails enthalten Angaben zu Empfänger und Absender. Letztere können gefälscht werden (was einfach bedeutet, dass es sich um eine Imitationsadresse handelt).

Warum haben Sie anscheinend eine E-Mail von sich selbst erhalten? Es gibt einige Möglichkeiten.

Die erste Instanz ist, wenn eine Nachricht nicht zugestellt werden kann. Sie wird daher an die Adresse im Absenderfeld "zurückgeschickt". Dies ist besonders merkwürdig, wenn Sie diese Nachricht nicht gesendet haben. Zumindest wissen Sie jetzt, dass jemand Ihre Adresse vortäuscht.

Betrüger können über zahlreiche Methoden, einschließlich Social Media-Konten und gegenseitiger Kontakte, von Ihrer Adresse erfahren. Es kann auch sein, dass Ihre E-Mail-Adresse ohnehin gemeinfrei ist. Wenn Sie ein Unternehmen sind oder einen Newsletter haben, wird Ihre Adresse wahrscheinlich veröffentlicht. Dies erleichtert Betrügern, die E-Mails fälschen möchten, das Leben erheblich.

Viele von uns senden uns wichtige Dokumente und Bilder per E-Mail, um sie zu sichern. Dies ist eine einfache Methode, um Ihre wichtigen Dateien überall verfügbar zu halten, ohne Cloud-Computing zu benötigen. 6 Gründe, Cloud-Services zu vermeiden und auf dem Laufenden zu bleiben 6 Gründe, Cloud-Services zu vermeiden und dank Services auf dem Laufenden zu bleiben Wie Dropbox und Google Drive geben wir viel mehr auf, als wir durch die Verwendung von Cloud-Speicher erhalten. Hier sehen Sie, warum Sie sich Sorgen machen sollten. Weiterlesen .

Cyberkriminelle sehen dies als Chance: Eine E-Mail von Ihnen oder einem anderen Kontakt kann Ihre Neugier ausreichend wecken und Sie werden auf den beigefügten Link klicken.

Und wir alle wissen, dass wir Links in E-Mails nicht vertrauen dürfen, oder? Auf diese Weise verbreiten sich Viren und gewinnen private Daten über Benutzer. Auf diese Weise können Betrüger alle Sicherheitsmaßnahmen umgehen, die Sie ergriffen haben. Wenn Sie auf einen Link klicken, akzeptieren Sie im Wesentlichen den Download der mitgelieferten Software, wodurch sogar der Sandbox-Prozess umgangen wird, den Ihr Browser verwendet. Was ist der sicherste Mainstream-Browser? Was ist der sicherste Mainstream-Browser? Der Kampf um den besten Desktop-Browser wird niemals entschieden. Aber welches ist das sicherste? Alle bieten überragenden Schutz - aber im Jahr 2017 ist dies der Browser der Wahl für ... Lesen Sie mehr, um Ihr Gerät sicher zu halten.

Wie werden E-Mail-Adressen gefälscht?

Wie funktioniert es? Wie können Sie eine E-Mail-Adresse fälschen und anschließend spammen?

Ein Betrüger benötigt lediglich einen SMTP-Server (Simple Mail Transfer Protocol), dh einen Server, der E-Mails senden kann, und das richtige Mailing-Gerät. Dies könnte einfach Microsoft Office Outlook sein.

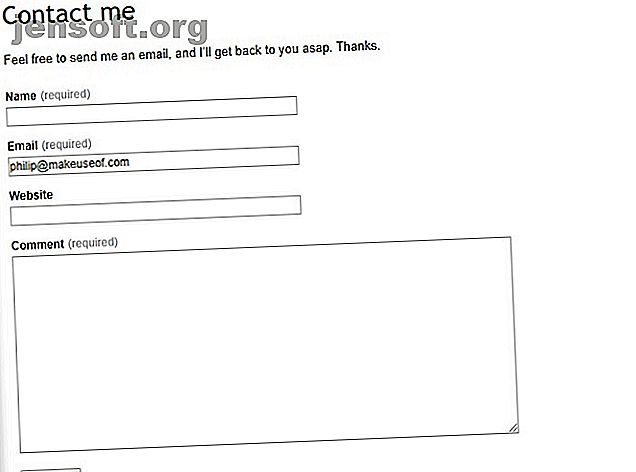

Sie müssen einen Anzeigenamen, eine E-Mail-Adresse und Anmeldeinformationen angeben: im Grunde genommen einen Benutzernamen und ein Kennwort. Letzteres lässt Sie in Ihr eigenes E-Mail-Konto ein, aber Ihr angezeigter Name und Ihre E-Mail-Adresse können tatsächlich beliebig sein.

Codebibliotheken wie PHPMailer optimieren den Prozess. Sie müssen nur das Feld "Von" ausfüllen, Ihre Nachricht schreiben und die Adresse des Empfängers eingeben.

Wir raten Ihnen natürlich davon ab, dies zu tun, da dies abhängig von Ihrer Rechtsprechung illegal ist.

Die meisten E-Mail-Clients unterstützen die Praxis nicht. In der Regel werden Sie aufgefordert, zu überprüfen, ob Sie sich bei der Adresse anmelden können, von der aus Sie vorgeben, Nachrichten zu senden.

Es gibt Möglichkeiten, dies zu umgehen, aber Betrüger umgehen es, indem sie "Botnets" als Mailserver verwenden. Ist Ihr PC ein Zombie? Und was ist überhaupt ein Zombie-Computer? [MakeUseOf Explains] Ist Ihr PC ein Zombie? Und was ist überhaupt ein Zombie-Computer? Haben Sie sich jemals gefragt, woher all der Internet-Spam kommt? Sie erhalten wahrscheinlich jeden Tag Hunderte von Spam-gefilterten Junk-E-Mails. Bedeutet das, dass Hunderte und Tausende von Menschen da draußen sitzen ... Weiterlesen. Ein Botnetz ist ein System von infizierten Computern, die im Allgemeinen ohne Wissen der Benutzer Viren, Spam und Würmer an andere Geräte weiterleiten.

Warum haben Fremde E-Mails von mir erhalten?

In seltenen Fällen erhalten Sie eine wütende Nachricht von einem Fremden, der behauptet, Sie hätten ihm einen Virus geschickt. Ja, dies ist auf E-Mail-Spoofing zurückzuführen.

Wenn ein Computer kompromittiert ist, durchsucht schädliche Software das Adressbuch und sendet schädliche Software über diesen E-Mail-Client an Kontakte. Diese behaupten oft, von einem Freund des Benutzers des infizierten Computers zu stammen.

Sie müssen diese Person nicht einmal kennen - ihr Name wird nur verwendet, weil Sie einen gegenseitigen Kontakt haben!

Ein Virus ' Modus Operandi ist zu gedeihen. Sie verbreiten und infizieren so viele Maschinen wie möglich, um so viele persönliche Informationen wie möglich zu erhalten und damit Einfluss zu nehmen. Dies geschieht vor allem durch Malware, die auf einem Gerät durch Täuschung installiert wurde, wie z. B. ein Trojanisches Pferd, das vorgibt, etwas Nützliches zu sein, während Ihre Daten gesaugt werden.

Wenn Sie eine Nachricht von einem wütenden Fremden erhalten, erklären Sie, dass dies nicht Ihre Schuld ist. Leiten Sie sie möglicherweise auf diese Seite weiter, damit sie wissen, was getan werden kann. Sie können dann versuchen, den gemeinsamen Kontakt zu ermitteln, um ihn darauf aufmerksam zu machen, dass sein System kompromittiert wurde. Das ist allerdings eine Art Nadel im Heuhaufen…

Was tun, wenn Sie eine verdächtige E-Mail erhalten?

#Phishing ist der Versuch, vertrauliche Informationen wie Benutzernamen, Kennwörter und Kreditkartendaten (und Geld) abzurufen, die normalerweise per E-Mail-Spoofing oder Instant Messaging erfolgen. Oft werden Benutzer dazu aufgefordert, persönliche Informationen auf einer gefälschten Website einzugeben. pic.twitter.com/mghL2Ngmyr

- Handelsstandards (@Bucks_SurreyTS) 12. Februar 2018

Wenn die E-Mail einen Link enthält, klicken Sie nicht darauf . Laden Sie auch keine Anhänge herunter, es sei denn, Sie wissen, dass sie echt sind. Es ist egal, ob es von jemandem kommt, von dem Sie glauben, dass Sie ihm vertrauen können oder nicht.

Weitere Informationen zum Erkennen einer gefälschten E-Mail 5 Beispiele zum Erkennen eines Betrugs oder einer gefälschten E-Mail 5 Beispiele zum Erkennen eines Betrugs oder einer gefälschten E-Mail Die Verlagerung von Spam zu Phishing-Angriffen ist spürbar und nimmt zu. Wenn es ein einziges Mantra gibt, an das man denken muss, dann ist es das folgende: Die wichtigste Verteidigung gegen Phishing ist das Bewusstsein. Lesen Sie mehr und ignorieren Sie nicht die grundlegenden Vorgehensweisen. 7 Wichtige Tipps zur E-Mail-Sicherheit, die Sie kennen sollten 7 Wichtige Tipps zur E-Mail-Sicherheit, die Sie kennen sollten Die Internetsicherheit ist ein Thema, von dem wir alle wissen, dass es wichtig ist Wir täuschen uns vor, dass "es mir nicht passieren wird". Ob ... Lesen Sie weiter, wenn die E-Mail angeblich von jemandem stammt, den Sie kennen. Wir sind in der Regel sofort skeptisch gegenüber E-Mails von unserer eigenen Adresse, aber nicht gegenüber unerwünschten Nachrichten von Freunden.

Andererseits sollte die Tatsache, dass Sie den Absender kennen, Ihnen einen Vorteil verschaffen. Sie wissen, ob sie wahrscheinlich einen eigenen Link senden, der keinen anderen Text enthält. ob ihre Botschaften lang und weitläufig sind; oder ob sie immer Schreibfehler machen.

Wenn nichts sofort ersichtlich ist, lesen Sie frühere E-Mails und Notizen. Haben sie eine Signatur, die in all ihren Nachrichten eingeht? Versenden sie normalerweise E-Mails über ihr Telefon und haben daher beispielsweise "Von meinem iPhone gesendet" am unteren Rand?

Wenn Sie sich immer noch nicht sicher sind, fragen Sie einfach den vermeintlichen Absender.

Was tun, wenn jemand Ihre E-Mail-Adresse verwendet?

Wir raten Ihnen immer, auf nichts zu klicken, was Ihrer Meinung nach böswillig sein könnte. Klicken Sie auf keinen Fall auf etwas, wenn die E-Mail anscheinend von Ihrer eigenen Adresse stammt und Sie sich nicht daran erinnern, sie gesendet zu haben.

Wenn die Nachricht von Ihnen stammt, überprüfen Sie Ihren Ordner "Gesendet". Wenn es dort ist, aber Sie es nicht gesendet haben, wurde Ihr Konto wahrscheinlich kompromittiert. Wenn Sie sich Google Mail ansehen, sehen Sie auch "Letzte Kontoaktivität", die Ihnen möglicherweise Aufschluss darüber gibt, ob sich eine andere Person in Ihrem Konto anmeldet.

Sie müssen Ihr Passwort sofort ändern . Lesen Sie diese Tipps, um ein sicheres und einprägsames Kennwort zu erstellen. 7 Möglichkeiten, um sichere und einprägsame Kennwörter zu erstellen. 7 Möglichkeiten, um sichere und einprägsame Kennwörter zu erstellen. In der heutigen Online-Welt ist es ein Muss, für jeden Dienst ein anderes Kennwort zu haben eine schreckliche Schwäche für zufällig generierte Passwörter: Es ist unmöglich, sich alle zu merken. Aber wie können Sie sich vielleicht erinnern ... Lesen Sie mehr.

Leider können Sie nur sehr wenig gegen Spoofing tun, abgesehen davon, dass Sie sich mit Spam auskennen.

Sie müssen sich jedoch nicht völlig nutzlos fühlen, da Sie möglicherweise die IP-Adresse (Internet Protocol) aus einer E-Mail ermitteln können. Sie können den Ursprung von E-Mails nachverfolgen, indem Sie lernen, wie Sie Header öffnen und die IP-Adresse ermitteln. Dies mag einschüchternd aussehen, aber von dort aus können Sie dies bis zu einem PC verfolgen. So verfolgen Sie eine IP-Adresse bis zu einem PC und finden Ihre eigene. So verfolgen Sie eine IP-Adresse bis zu einem PC und finden Ihre eigene die IP-Adresse Ihres Computers? Vielleicht möchten Sie herausfinden, wo sich ein anderer Computer befindet? Es stehen verschiedene kostenlose Tools zur Verfügung, mit denen Sie mehr über einen Computer und seine IP-Adresse erfahren. Weiterlesen .

Wie können Sie sich sonst noch schützen?

Jemand hat versucht, mich mit meiner Spam-E-Mail und einem falschen Namen dazu zu bringen, für ihre Apfelsachen zu bezahlen. Ja, weil ich mich total als "Jay Moe" angemeldet habe

- jmo (@ jmonumber3), 16. April 2016

Es kann frustrierend sein, sich in einer Situation zu befinden, aber glücklicherweise erkennen mehr Menschen E-Mail-Spoofing als Betrug und senden solche Objekte sofort in den Papierkorb. Sie dienen als rechtzeitige Erinnerung daran, dass wir immer jeden Aspekt unseres Online-Lebens schützen müssen - das heißt, Social Media-Feeds, Ihre Browser und Ihre E-Mail-Konten.

Sie sollten sich mit gängigen E-Mail-Sicherheitsprotokollen vertraut machen und bedenken, dass Betrüger Ihre E-Mail-Adresse auf verschiedene Arten ausnutzen können. 6 Möglichkeiten, wie Betrüger Ihre E-Mail-Adresse ausnutzen können Email-Konto? Sie können Ihren Ruf, Ihre Finanzkonten und vieles mehr ausnutzen. Weiterlesen . Und damit Sie sich eines weiteren E-Mail-Tricks bewusst werden, sollten Sie nicht auf diesen E-Mail-Betrug für Erwachsene hereinfallen. E-Mail-Betrug für Erwachsene: Geben Sie keinen Bitcoin an Diebe. E-Mail-Betrug für Erwachsene: Geben Sie keinen Bitcoin an Diebe behaupten, Zugriff auf Ihr Konto zu haben? Hier ist eine Aufschlüsselung des E-Mail-Betrugs der Website für Erwachsene. Weiterlesen .

Bildnachweis: cienpies / Depositphotos

Erfahren Sie mehr über: E-Mail-Tipps, Online-Sicherheit, Phishing, Spam.